自2023年起,“银狐”木马的攻击活动便愈演愈烈,频繁对我国企业发起攻击并获取人员信息,实施违法及诈骗行为。

2024年12月,国家计算机病毒应急处理中心和计算机病毒防治技术国家工程实验室依托国家计算机病毒协同分析平台,在我国境内再次捕获发现针对我国用户的“银狐”木马病毒最新变种,各地监管单位连续发出对“银狐”木马变种的安全通告。

安博通安全服务团队监测到,新变种的“银狐”木马病毒主要攻击对象为企业财务、办税人员。攻击者通过微信、钉钉等IM聊天工具进行定向投毒,并在工作群内传播扩散,“银狐”木马病毒会伪装成“发票”、“财税”、“人员名单”等财务工作者感兴趣的文件,引诱安全意识薄弱的人员进行点击和下载安装。此外,也会使用钓鱼邮件或网站定向传播,诱使受害者执行安装程序,在无意中下载远控木马。攻击者进而入侵并控制受害者的计算机操作系统,实施攻击活动,甚至长期潜伏并窃取企业有价值的数据及敏感信息。

“银狐”木马攻击路径

“银狐”木马病毒具有多种攻击及传播方式,包括但不限于社交软件、邮件、伪造软件官网、搜索引擎SEO、合法程序二次打包分发等渠道形式。相较普通木马而言,银狐木马多采用进程注入、无文件攻击及签名伪造等多种技术绕过安全防护,远程控制受害者的计算机,窃取用户敏感信息。

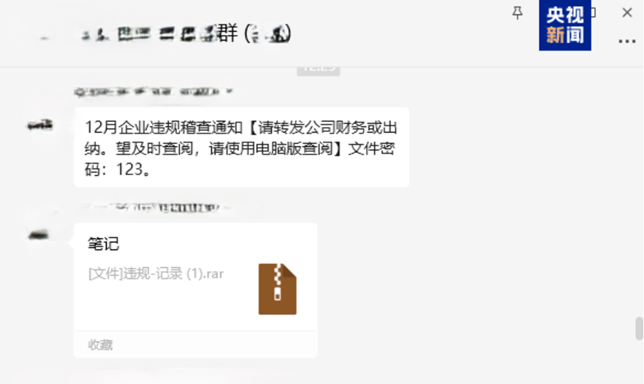

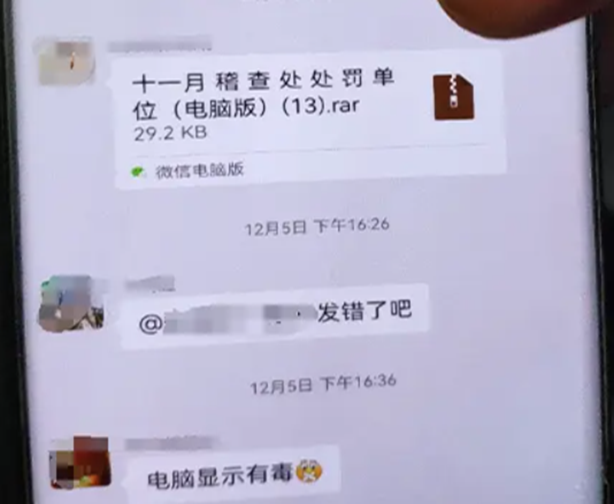

其最常见的一类IM钓鱼投递方式是利用工作群进行投递,但这种方法的缺点比较明显,容易被微信及终端电脑封禁查杀,易被安全防护软件拦截。

由于直接发送钓鱼木马程序容易被拦截,攻击者还想出了把木马藏在Excel、PDF文件中进行发送的方法,将钓鱼链接潜藏在Excel文档中。

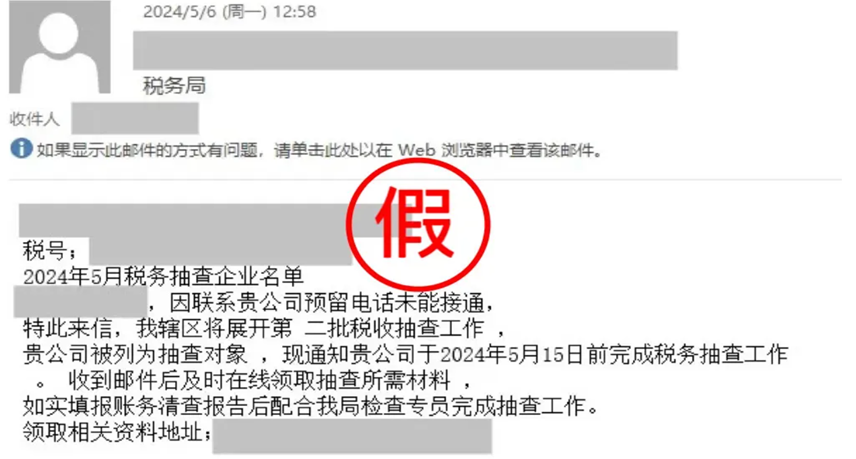

攻击者还会通过收集企业邮箱信息,向这些邮箱发送钓鱼邮件,邮件主题通常谎称开展税收稽查工作,诱导企业办税人员点击不明链接。

除去以上的IM钓鱼攻击和邮件攻击外,攻击者还会利用水坑攻击伪造恶意程序,包括但不限于利用WPS、PDF、CAD、企微宝、加速器、360模块、压缩软件、PPT、美图、向日葵、搜狗输入法、secureCRT程序等软件。

“银狐”木马特点

隐蔽性:“银狐”利用NetBox工具的特性,在启动时具备加载同目录下文件的能力,诱使计算机自动执行预先设置的恶意脚本,可巧妙规避常规的安全防护措施,以此实现入侵目的。木马新变种以RAR、ZIP等压缩格式(内含EXE可执行程序)为主,并为压缩包设置了解压密码,在钓鱼信息中进行提示告知,以逃避社交媒体软件和部分安全软件的检测,使其具有更强的传播力。

控制性:“银狐”一旦完成对受害者设备的感染,便会开启免杀对抗机制。为了能长期控制用户电脑,会利用一些正规的企业管理软件实现在系统中的长期驻留,比如:ip-guard、固信终端安全、阳途终端安全等软件。这类软件本身是帮助企业通过管控平台对终端设备进行集中管理和运行监控管理使用的,“银狐”会利用管控软件的这一特性,静默或诱骗用户安装其客户端,并在后台对用户实施监控和远程控制。新变种还具有主动攻击安全软件的功能,试图通过模拟用户鼠标键盘操作关闭防病毒软件。

危害性:“银狐”木马背后主要是黑客组织和网络犯罪团伙,他们利用恶意软件来实施网络攻击,窃取企业的敏感数据和财产信息;控制被害者社交账号,对外发布不实的反动、色情等信息,以此来要挟受害者交出金钱等财物;还可能冒充企业高层或客户,发送虚假的财务需求,诱导财务人员执行大额转账,导致企业遭受巨额经济损失。

如何防范“银狐”木马

1、 企业办公人员、财务人员一定要提高警惕,尽量不添加、不进入陌生IM聊天群。群内带有附件的、引诱性的聊天信息要禁点;如收到带有税务稽查、税务局二维码、财税信息链接等诱导性内容的陌生人邮件,要格外小心,不点击,不下载;在正规办公软件官网下载软件,避免下载过程中安装了伪装后的“银狐”木马程序。

2、企业办公人员的系统中要安装好杀毒软件,并及时更新病毒库,避免木马变种程序攻击办公电脑;定期备份重要数据,制定应急响应计划,确保在受到木马病毒攻击时,能够迅速恢复正常运营。

3、如企业网络发生类似的社工攻击、IM攻击,可与安博通安服团队及时联系,团队将提供专业的应急响应服务,为企业降低事件损失,助力构建和维护网络安全体系,为企业网络安全保驾护航。

点击阅读原文,了解安博通